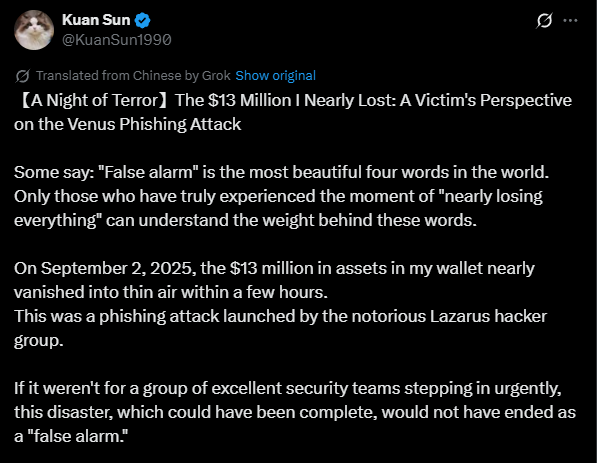

इस हफ्ते की शुरुआत में, क्रिप्टो व्हेल Kuan Sun ने अपने X अकाउंट पर एक जटिल फिशिंग हमले का शिकार होने का अपना विस्तृत अनुभव साझा किया।

यह कहानी सभी निवेशकों के लिए एक कड़ी चेतावनी के रूप में काम करती है, क्योंकि उन्होंने $13.5 मिलियन खो दिए और फिर उन्हें वापस पा लिया। जैसे-जैसे डिजिटल एसेट इकोसिस्टम का विस्तार हो रहा है, हैकिंग का खतरा भी बढ़ रहा है। निवेशक बड़े नुकसान से कैसे बच सकते हैं?

एक साधारण सी मीटिंग जो बन गई एक बुरा सपना

मंगलवार को एक फिशिंग हमले ने Kuan Sun को लूट लिया, जो कि डिसेंट्रलाइज्ड लेंडिंग प्लेटफॉर्म Venus Protocol के उपयोगकर्ता हैं, उनकी क्रिप्टोकरेन्सी चोरी हो गई। हालांकि, Venus Protocol टीम की त्वरित प्रतिक्रिया और सहयोग के कारण, वह चोरी हुए फंड को वापस पाने में सफल रहे।

यह जटिल हमला अप्रैल 2025 में Hong Kong Wanxiang Conference में शुरू हुआ। वहां, एक मित्र ने Sun को Stack’s Asia Business Development के प्रतिनिधि होने का दावा करने वाले व्यक्ति से मिलवाया। इस तरह का नेटवर्किंग क्रिप्टो स्पेस में आम है, और उन्होंने एक-दूसरे को Telegram पर जोड़ा।

29 अगस्त को, तथाकथित “BD” ने एक साधारण Zoom मीटिंग का अनुरोध किया। Sun देर से शामिल हुए और देखा कि कमरे में कोई आवाज़ नहीं थी।

उनके वेबपेज पर एक पॉप-अप संदेश आया, “आपके माइक्रोफोन को अपडेट की आवश्यकता है।” भ्रमित होकर, Sun ने अपग्रेड बटन पर क्लिक किया – एक घातक गलती जिसने जाल बिछा दिया।

बाद में Sun ने समझा कि हैकर्स तुरंत कार्रवाई नहीं कर रहे थे। उन्होंने कहा कि यह अत्यधिक कस्टमाइज्ड हमला सोमवार से चल रहा था, जो उन्हें विशेष रूप से निशाना बना रहा था।

“अपडेट” के बाद, उन्होंने अपने कंप्यूटर पर अजीब संदेश देखना शुरू किया। Chrome ब्राउज़र असामान्य रूप से बंद हो जाता था, और “टैब्स को पुनर्स्थापित करें?” संदेश पॉप अप होता था।

कुछ संदेह न करते हुए, Sun ने अपनी दिनचर्या जारी रखी और अपने ब्राउज़र के माध्यम से Venus Protocol का एक्सेस किया। वहां, उन्होंने एक विदड्रॉल किया, जो उन्होंने पहले भी कई बार किया था।

थोड़ी देर बाद, उनका कंप्यूटर धीमा हो गया, उनका Google अकाउंट Chrome से लॉग आउट हो गया, और उनके वॉलेट में अजीब, अपरिचित लेन-देन दिखाई देने लगे। उन्हें तुरंत पता चल गया कि कुछ बहुत गलत है।

विश्लेषण से पता चलता है कि हैकर्स ने उनके अक्सर उपयोग किए जाने वाले Rabby वॉलेट एक्सटेंशन को एक दुर्भावनापूर्ण प्रोग्राम से बदल दिया। इस रणनीति का अक्सर Lazarus, कुख्यात उत्तर कोरियाई हैकिंग समूह द्वारा उपयोग किया जाता है।

वॉलेट अनुमोदन प्राधिकरण प्राप्त करने के बाद, उन्होंने जल्दी से विभिन्न टोकन, जैसे vUSDC, vETH, vWBETH, और vBNB को ट्रांसफर कर दिया।

तेज़ रिकवरी और मुख्य सबक

Sun ने तेजी से कार्रवाई करते हुए ब्लॉकचेन सुरक्षा फर्म्स Peckshield और Slowmist से मार्गदर्शन के लिए संपर्क किया। उन्होंने Venus Protocol टीम से भी मदद मांगी।

इसके परिणामस्वरूप, Venus Protocol ने तुरंत प्लेटफॉर्म को एक एहतियाती कदम के रूप में रोक दिया और जांच शुरू की।

उन्होंने फिर एक आपातकालीन गवर्नेंस वोट शुरू किया ताकि हमलावर के वॉलेट को फोर्स-लिक्विडेट किया जा सके, जिससे Sun ने सफलतापूर्वक अपने $13.5 मिलियन को वापस पा लिया।

गुरुवार को, Sun ने अपनी स्टोरी और अपने मुख्य निष्कर्ष साझा किए। उन्होंने चेतावनी दी कि उत्तर कोरियाई हैकर्स तेजी से सोशल इंजीनियरिंग, डीपफेक्स, और ट्रोजन्स का उपयोग कर रहे हैं।

इसका परिणाम यह है कि जो एक वैध वीडियो कॉन्फ्रेंस या एक सामान्य Twitter अकाउंट लगता है, वह पूरी तरह से नकली हो सकता है।

उन्होंने विशेष रूप से उपयोगकर्ताओं को दूसरों से Zoom लिंक से बचने और प्रोग्राम प्लगइन्स को केवल आधिकारिक चैनलों से डाउनलोड करने की सलाह दी। उन्होंने यह भी आग्रह किया कि पॉप-अप विंडो में दिखाई देने वाले “अपग्रेड” लिंक पर कभी क्लिक न करें।

Sun ने Venus टीम को और नुकसान को रोकने के लिए उनकी त्वरित कार्रवाई के लिए धन्यवाद दिया। उन्होंने सभी से आग्रह किया कि “दैनिक जीवन में प्राप्त किसी भी अनुरोध पर हमेशा संदेह करें, और हमेशा शांतिपूर्वक प्रतिक्रिया दें।”