Ethereum के हाल ही में पेश किए गए स्मार्ट वॉलेट फीचर, EIP-7702, की जांच की जा रही है क्योंकि ब्लॉकचेन सुरक्षा शोधकर्ताओं ने इसके साइबर अपराधियों द्वारा दुरुपयोग का पता लगाया है। Pectra अपग्रेड के बाद, कई वॉलेट प्रदाताओं ने EIP-7702 फीचर्स को इंटीग्रेट करना शुरू कर दिया है।

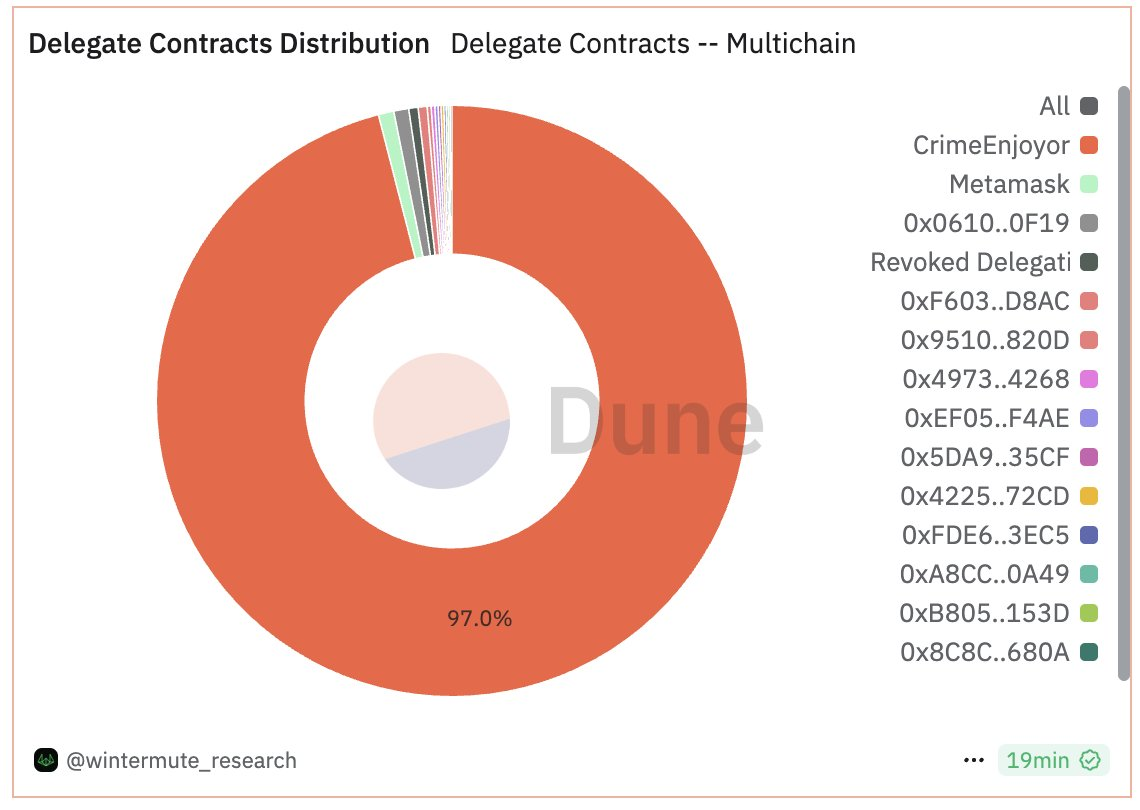

Wintermute, एक क्रिप्टो ट्रेडिंग फर्म के विश्लेषकों ने नोट किया कि हमलावरों ने EIP-7702 वॉलेट डेलीगेशन का 97% उपयोग अनुबंधों को तैनात करने के लिए किया, जो अनजान उपयोगकर्ताओं से फंड निकालने के लिए डिज़ाइन किए गए थे।

Hackers ने Ethereum के EIP-7702 का उपयोग कर बड़े पैमाने पर वॉलेट ड्रेनिंग को ऑटोमेट किया

EIP-7702 अस्थायी रूप से बाहरी स्वामित्व वाले खातों (EOAs) को स्मार्ट कॉन्ट्रैक्ट वॉलेट के रूप में संचालित करने की अनुमति देता है। यह अपग्रेड ट्रांजेक्शन बैचिंग, खर्च की सीमा, पासकी इंटीग्रेशन, और वॉलेट रिकवरी जैसी सुविधाओं को सक्षम करता है—वॉलेट पते बदले बिना।

हालांकि ये अपग्रेड उपयोगिता बढ़ाने का लक्ष्य रखते हैं, दुष्ट तत्व इस मानक का उपयोग फंड एक्सट्रैक्शन को तेज करने के लिए कर रहे हैं।

प्रत्येक समझौता किए गए वॉलेट से मैन्युअल रूप से ETH स्थानांतरित करने के बजाय, हमलावर अब अनुबंधों को अधिकृत करते हैं जो स्वचालित रूप से किसी भी प्राप्त ETH को उनके अपने पते पर अग्रेषित करते हैं।

“कोई संदेह नहीं कि हमलावर नई क्षमताओं के शुरुआती एडॉप्टर्स में से एक हैं। 7702 कभी भी एक चमत्कारी समाधान नहीं था और इसके पास महान उपयोग के मामले हैं,” Safe के चीफ प्रोडक्ट ऑफिसर राहुल रुमल्ला ने कहा।

Wintermute के विश्लेषण से पता चलता है कि इनमें से अधिकांश वॉलेट डेलीगेशन समान कोडबेस की ओर इशारा करते हैं जो समझौता किए गए वॉलेट से ETH को “स्वीप” करने के लिए डिज़ाइन किए गए हैं।

ये स्वीपर्स स्वचालित रूप से किसी भी आने वाले फंड को हमलावर-नियंत्रित पतों पर ट्रांसफर कर देते हैं। लगभग 190,000 डेलीगेटेड कॉन्ट्रैक्ट्स की जांच में, 105,000 से अधिक अवैध गतिविधि से जुड़े पाए गए।

Koffi, Base Network के एक वरिष्ठ डेटा विश्लेषक ने बताया कि पिछले सप्ताहांत में एक मिलियन से अधिक वॉलेट्स ने संदिग्ध कॉन्ट्रैक्ट्स के साथ इंटरैक्ट किया।

उन्होंने स्पष्ट किया कि हमलावरों ने वॉलेट्स को हैक करने के लिए EIP-7702 का उपयोग नहीं किया, बल्कि पहले से उजागर निजी कुंजियों वाले वॉलेट्स से चोरी को सुव्यवस्थित करने के लिए किया।

विश्लेषक ने आगे बताया कि एक विशेष कार्यान्वयन में एक प्राप्त करने का फंक्शन शामिल है जो फंड्स के वॉलेट में आते ही ETH ट्रांसफर को ट्रिगर करता है, जिससे मैन्युअल निकासी की आवश्यकता समाप्त हो जाती है।

SlowMist के संस्थापक Yu Xian, ने पुष्टि की कि अपराधी संगठित चोरी समूह हैं, न कि सामान्य फिशिंग ऑपरेटर्स। उन्होंने बताया कि EIP-7702 की ऑटोमेशन क्षमताएं इसे बड़े पैमाने पर एक्सप्लॉइट्स के लिए विशेष रूप से आकर्षक बनाती हैं।

“नया मैकेनिज्म EIP-7702 का उपयोग कॉइन चोरी करने वाले समूहों (फिशिंग समूह नहीं) द्वारा सबसे अधिक किया जाता है ताकि लीक हुए प्राइवेट कीज/म्नेमोनिक्स वाले वॉलेट एड्रेस से फंड्स को स्वचालित रूप से ट्रांसफर किया जा सके,” उन्होंने कहा।

ऑपरेशन के पैमाने के बावजूद, अब तक कोई पुष्टि की गई लाभ नहीं है।

Wintermute के एक शोधकर्ता ने बताया कि हमलावरों ने 79,000 से अधिक एड्रेस को अधिकृत करने के लिए लगभग 2.88 ETH खर्च किए हैं। एक एड्रेस ने अकेले लगभग 52,000 अधिकृतियां कीं, फिर भी लक्ष्य एड्रेस को कोई फंड्स प्राप्त नहीं हुआ है।