ZachXBT ने उत्तर कोरियाई क्रिप्टो हैकर्स से चोरी किए गए दस्तावेजों की एक श्रृंखला प्रकाशित की है। ये दस्तावेज़ विस्तार से बताते हैं कि घुसपैठिए क्रिप्टो स्टार्टअप्स पर कैसे हमला करते हैं और कैसे इसका मुकाबला किया जा सकता है।

असल में, ये हैकर्स छोटे समूहों में काम करते हैं और दर्जनों नकली पहचान बनाकर आईटी नौकरियों के लिए आवेदन करते हैं। Web3 स्टार्टअप्स की अपनी लापरवाही और उपेक्षापूर्ण रवैया इन अपराधियों की सबसे बड़ी ताकत है।

North Korean क्रिप्टो रहस्य उजागर

इस साल की शुरुआत में Bybit हैक को अंजाम देने के बाद से, उत्तर कोरियाई हैकर्स ने क्रिप्टो इंडस्ट्री में एक खतरनाक प्रतिष्ठा विकसित की है।

एक खतरनाक नई रणनीति में Web3 स्टार्टअप्स में घुसपैठ शामिल है; इस जटिल प्रक्रिया ने इस साल कई कुख्यात चोरी को जन्म दिया है। हालांकि, एक क्रिप्टो जासूस ने हाल ही में इन ऑपरेशनों का विवरण देते हुए एक रिपोर्ट प्रकाशित की है:

ZachXBT, एक लोकप्रिय क्रिप्टो अन्वेषक, Web3 अपराधियों का पीछा करते हैं, फिर भी उत्तर कोरियाई हैकर्स विशेष रुचि का क्षेत्र बने हुए हैं। उन्होंने सुरक्षा उल्लंघनों से लेकर मनी लॉन्ड्रिंग तक सब कुछ ट्रैक किया है, और विस्तृत घुसपैठ की बार-बार चेतावनी दी है।

हालांकि, आज ZachXBT इन समूहों के काम करने के तरीके पर मूल्यवान जानकारी प्रसारित कर रहे हैं।

घुसपैठिए कैसे काम करते हैं

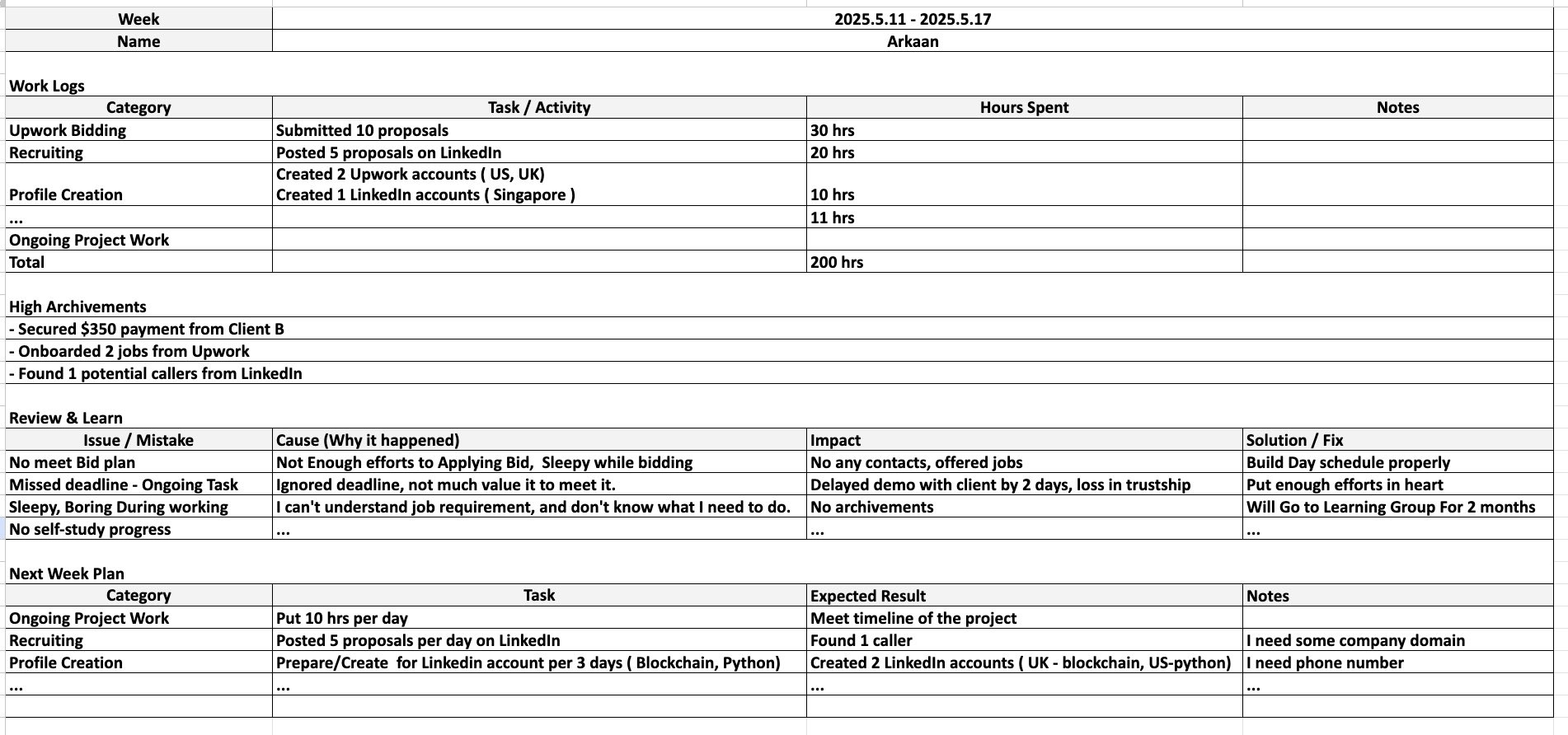

असल में, उत्तर कोरियाई हैकर्स पांच लोगों की टीमों में बंट जाते हैं और क्रिप्टो नौकरी चाहने वालों का रूप धारण करते हैं। ये टीमें सामूहिक रूप से 30 से अधिक नकली पहचान प्राप्त करती हैं और उनका संचालन करती हैं, जिसमें सरकारी आईडी, Upwork/LinkedIn अकाउंट्स, VPNs और अन्य शामिल हैं।

इसके बाद, वे क्रिप्टो नौकरियों के लिए आवेदन करना शुरू करते हैं और जब उन्हें नौकरी मिलती है तो सुरक्षा खामियों की तलाश करते हैं। वे आईटी भूमिकाओं को बहुत पसंद करते हैं, क्योंकि इससे उन्हें कमजोरियों की तलाश करने और कवर जॉब के कार्यभार पर सहयोग करने के पर्याप्त अवसर मिलते हैं।

ये North Korean क्रिप्टो स्कैम बहुत ही परिष्कृत हैं, लेकिन ये दस्तावेज़ दिखाते हैं कि कैसे इनसे लड़ाई की जा सकती है। कुछ आवश्यक संकेत, जैसे कि उनका VPN का चुनाव, एक नकली नौकरी आवेदक को उजागर कर सकते हैं। इसके बजाय, सबसे बड़ी समस्या अहंकार है।

जब साइबर सुरक्षा जांचकर्ता Web3 स्टार्टअप्स को संभावित घुसपैठ के बारे में चेतावनी देते हैं, तो उन्हें एक उपेक्षात्मक प्रतिक्रिया मिल सकती है:

“कंपनियों में [North Korean हैकर्स] से लड़ने में मुख्य चुनौती सहयोग की कमी है। इसके अलावा, उन्हें भर्ती करने वाली टीमों की लापरवाही है जो चेतावनी मिलने पर आक्रामक हो जाती हैं। [ये हैकर्स] किसी भी तरह से परिष्कृत नहीं हैं, लेकिन लगातार हैं, क्योंकि वैश्विक स्तर पर नौकरी बाजार में भूमिकाओं के लिए बहुत सारे हैं,” ZachXBT ने दावा किया।

ये हैकर्स कभी भी एक नौकरी के प्रति प्रतिबद्ध नहीं रहते, केवल तब तक रहते हैं जब तक कि वे एक सुरक्षा खामी नहीं ढूंढ लेते। एक बार जब वे इसे ढूंढ लेते हैं, तो Lazarus जैसे समूह एक पूरी तरह से अलग यूनिट को हैक को अंजाम देने के लिए नियुक्त करते हैं।

ये तरीके North Korean क्रिप्टो हैकर्स को कमजोर कवर पहचान बनाए रखने के लिए प्रोत्साहित करते हैं, यह उम्मीद करते हुए कि सुस्त भर्ती प्रथाएं कमजोर सुरक्षा उपायों का संकेत देती हैं।

Web3 स्टार्टअप्स को North Korean हैकर्स के बारे में जागरूक होना चाहिए, उनसे डर के मारे पंगु नहीं होना चाहिए। थोड़ी सी सतर्कता और सावधानी किसी भी प्रोजेक्ट को इन घुसपैठ हमलों से सुरक्षित रखने में मदद कर सकती है।