एक खतरनाक बॉटनेट H2Miner फिर से उभर आया है। यह कंप्यूटरों को हाइजैक कर गुप्त रूप से Monero (XMR) माइन करता है और कुछ मामलों में रैनसमवेयर भी तैनात करता है।

साइबर सुरक्षा शोधकर्ताओं का कहना है कि यह मैलवेयर 2019 में पहली बार दिखाई देने के बाद से विस्तारित हो गया है। इसका नया संस्करण अब Linux सर्वर, Windows डेस्कटॉप और क्लाउड कंटेनरों को निशाना बना रहा है।

आपके कंप्यूटर का उपयोग क्रिप्टो माइनिंग के लिए कर सकता है एक खामोश वायरस

साइबर सुरक्षा फर्म Fortinet के अनुसार, हमलावर ज्ञात सॉफ़्टवेयर कमजोरियों का फायदा उठाकर एक्सेस प्राप्त करते हैं। इनमें Log4Shell और Apache ActiveMQ शामिल हैं, जिन्हें कई सिस्टम अभी भी उपयोग करते हैं।

एक बार अंदर आने के बाद, वायरस XMRig नामक एक टूल इंस्टॉल करता है, जो एक वैध ओपन-सोर्स माइनर है।

लेकिन अनुमति मांगने के बजाय, यह बैकग्राउंड में चलता है, आपके कंप्यूटर की प्रोसेसिंग पावर का उपयोग करके हैकर्स के लिए Monero कमाता है।

साथ ही, H2Miner स्मार्ट स्क्रिप्ट्स का उपयोग करके एंटीवायरस टूल्स को निष्क्रिय कर देता है। यह अन्य माइनर्स को भी मार देता है जो पहले से सिस्टम पर चल रहे हो सकते हैं।

फिर, यह अपनी क्रियाओं के किसी भी निशान को मिटा देता है। Linux पर, यह एक क्रोन जॉब इंस्टॉल करता है जो हर 10 मिनट में मैलवेयर को फिर से डाउनलोड करता है।

Windows पर, यह एक टास्क सेट करता है जो हर 15 मिनट में चुपचाप चलता है।

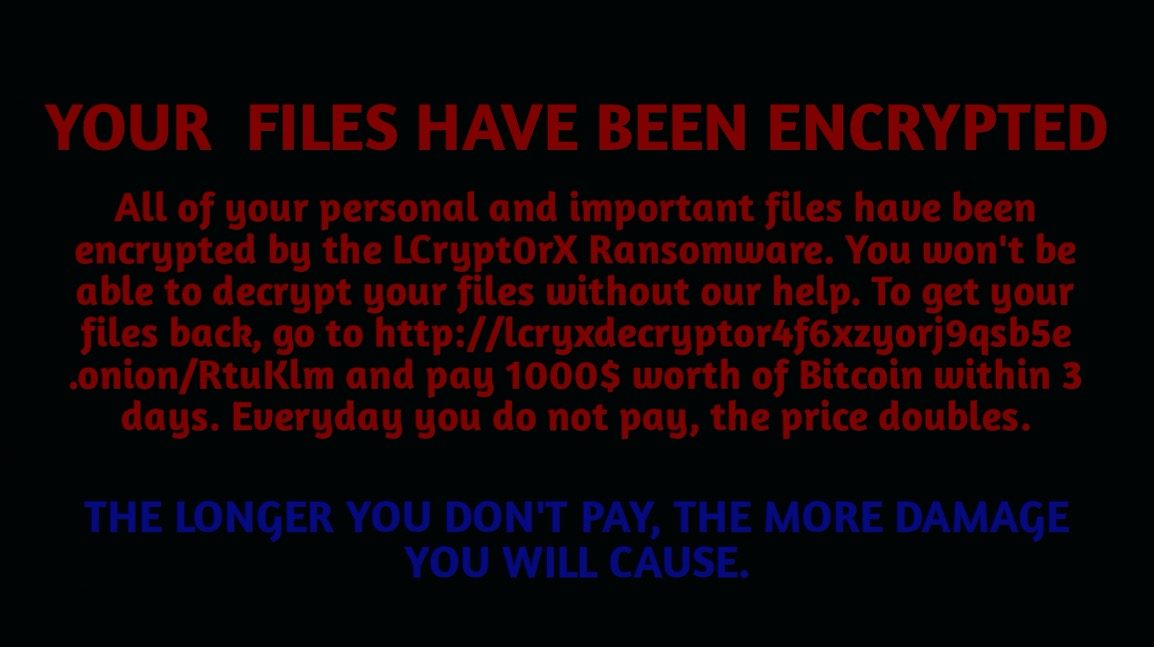

रैंसमवेयर ट्विस्ट से और ज्यादा नुकसान

वायरस क्रिप्टो माइनिंग पर नहीं रुकता। एक नया पेलोड, जिसे Lcrypt0rx कहा जाता है, आपके कंप्यूटर को लॉक भी कर सकता है।

यह एक सरल लेकिन विनाशकारी विधि का उपयोग करके मास्टर बूट रिकॉर्ड को ओवरराइट करता है—आपके कंप्यूटर का एक महत्वपूर्ण हिस्सा जो स्टार्टअप को नियंत्रित करता है। इससे सिस्टम को सही तरीके से बूट होने से रोका जा सकता है।

रैनसमवेयर भी नकली सिस्टम सेटिंग्स जोड़ता है ताकि खुद को छुपा सके और स्थायित्व बना सके।

यह अभियान सस्ते क्लाउड सर्वर और गलत कॉन्फ़िगर की गई सेवाओं का लाभ उठाता है। एक बार मशीन संक्रमित हो जाने पर, मैलवेयर अन्य सिस्टम को संक्रमित करने के लिए स्कैन करता है—विशेष रूप से Docker कंटेनर और Alibaba Cloud जैसे क्लाउड प्लेटफॉर्म।

यह USB ड्राइव्स के माध्यम से भी फैलता है और एंटीवायरस प्रक्रियाओं के माध्यम से लूप करता है, उन्हें एक-एक करके समाप्त करता है।

सुरक्षा विशेषज्ञ चेतावनी देते हैं कि H2Miner को हटाने के लिए गहरी सफाई की आवश्यकता होती है। आपको सभी संबंधित क्रोन जॉब्स, शेड्यूल्ड टास्क्स, और रजिस्ट्री एंट्रीज को हटाना होगा।

यदि एक भी छुपी हुई स्क्रिप्ट बच जाती है, तो बॉटनेट खुद को फिर से इंस्टॉल कर सकता है और गुप्त रूप से Monero की माइनिंग फिर से शुरू कर सकता है।

ट्रेडर्स और क्रिप्टो यूजर्स को क्या जानना चाहिए

यह हमला सीधे क्रिप्टो वॉलेट्स को निशाना नहीं बना रहा है। इसके बजाय, यह कंप्यूटिंग पावर चुराता है ताकि हमलावरों के लिए नए Monero कॉइन्स उत्पन्न कर सके।

जोखिम विशेष रूप से सेल्फ-होस्टेड नोड्स, क्लाउड माइनर्स, और अनमैनेज्ड VPS सेवाओं के लिए अधिक है।

यदि आपका सिस्टम गर्म हो जाता है या अप्रत्याशित रूप से धीमा हो जाता है, तो आपको sysupdate.exe जैसे असामान्य प्रक्रियाओं या बार-बार आउटबाउंड कनेक्शनों की जांच करनी चाहिए।

Monero की प्राइवेसी फीचर्स इसे हमलावरों के लिए आकर्षक बनाते हैं। लेकिन उपयोगकर्ताओं के लिए, असली जोखिम आपके डिवाइसों पर नियंत्रण खोने का है—और अनजाने में क्रिप्टो अपराध को फंड करने का।